Saya pernah punya teman, teman saya ini perokok berat. dia punya pacar seorang anak dokter. suatu ketika teman saya diberi pilihan oleh pacarnya itu.

pacar doi : “kamu mau pilih putus sama rokok, apa putus sama aku?”

begitu pacar doi yang seorang anak dokter bicara. Secara manusia normal, siapa sih yang rela putus sama cewek cantik mulus, anak dokter lagi. Tapi teman saya yang ubnormal itu menjawab.

teman : “ya lebih baik aku putus sama kamu daripada putus sama rokok”

jenius, teman saya adalah tipe cowok setia, setia sama rokoknya.

-dan mereka putus.

Saya juga punya seorang teman maniak internet, dia pernah ditanya oleh pacarnya.

pacar doi : “sayang, internetan terus, kalo disuruh milih, milih gak ketemu aku 3 bulan, atau gak ketemu internet 3 bulan?”

nah, teman saya yang satu ini udah ke-lewat ubnormal, dia jawab

“lebih milih gak ketemu kamu 1 tahun, daripada gak ketemu internet 1 bulan”

loh loh, pertanyaan sama jawaban gak singkron.

kalo saya dapet pilihan itu, saya tidak akan memilih, atau malah milih ke dua dua nya. hahaha..

jadi ceritanya gini, akhir bulan, gajian belum tiba, kantong kering, eh, paket internet habis pula. FIY, saya juga termasuk dalam golongan orang yang tidak bisa jauh dari internet, ya walaupun cuma brosing gak jelas sama scroll fesbuk semaleman. mau tidak mau, saya cuma punya satu pilihan. tidur.

sebelum tidur saya sempat memikirkan status terbaru teman-teman bagaimana caranya bisa internetan.

saya ingat, dulu saya punya banyak alat, diantaranya USB wireless, modem, AP, Switch. dll. tapi barang udah tidak pernah dipakai, jadi malam itu saya putuskan untuk bongkar-bongkar lemari guna mencari barang yang saya butuhkan. apa itu ?

Saya terfikir ide jahat kriminal antek mamarika wahyudi remason. ide jahat itu adalah “menumpang” intenetan di jaringan wifi tetangga yang dipassword dengan tingkat pengamanan WPA2 PSK. berbekal ide jahat tersebut, saya kembali membongkar ilmu-ilmu untuk melancarkan aksi tersebut.

singkat cerita, saya membutuhkan USB Wireless yang kebetulan saya dulu punya, leptop dengan OS linux, tools, kopi dan rokok 😀

nah, USB wireless saya ini kebetulan tipe outdoor, jadi bisa dipasang diluar ruangan. saya pasang berdampingan dengan antenna TV supaya jangkauannya luas.

|

| outdoor usb wireless |

usb wireless ini saya sambung dengan kabel usb extended.

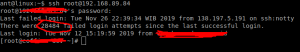

kemudian saya membuka leptop saya yang ber-sistem operasi linux ubuntu. saya melakukan scanning terhadap Access Point yang aktif. ada beberapa AP yang aktif, dan semuanya menggunakan keamanan password WPA2 PSK. selain milik tetangga, saya malah tertarik milik sekolahan yang kebetulan juga terjangkau dengan USB wireless saya. oke, aksi dilanjutkan.

jadi skenarionya begini,

setelah saya scan Access point, dan memilih target, saya mendapatkan handshake dari AP target.

kemudian, saya membuat AP palsu yang menyerupai AP target tadi.

setelah itu, saya melakukan flooding pada AP yang asli hingga down, jadi AP palsu yang saya buat yang tetap aktif.

secara otomatis, user yang aktif pada AP asli itu akan terputus dan mencoba untuk melakukan koneksi ke AP palsu yang saya buat. tentunya dengan sistem DHCP. oke, disini saya juga melakukan FakeDNS dimana semua request akan diarahkan ke localhost saya. jadi, client yang sudah terkoneksi ke AP palsu saya yang akan melakukan brosing akan diarahkan ke form login pada localhost saya untuk memasukkan password wireless network pada AP asli. teknik ini sering disebut social engineering atau tipu-tipu.

pada user dengan tingkat kepanikan tinggi, dia tidak akan meneliti terlebih dahulu apakah ini jebakan atau bukan. dan jika terjebak dan dirasa password sudah tepat (sistem pencocokan handshake), password akan terekam dan user lain akan terkoneksi seperti biasa.

beginilah skrinsut setelah password terekam

hore, saya internetan numpang, gratis, dan saya penjahat 😀

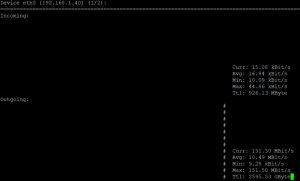

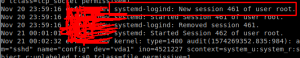

setelah berhasil masuk ke server, scipt tersebut menanamkan Malware, melakukan Sync Flood ke IP luar Negeri.

setelah berhasil masuk ke server, scipt tersebut menanamkan Malware, melakukan Sync Flood ke IP luar Negeri.